Как предотвратить изменение WordPress прав доступа .htaccess на 444

Я установил свой сайт с помощью установщика - fantastico для быстрой установки.

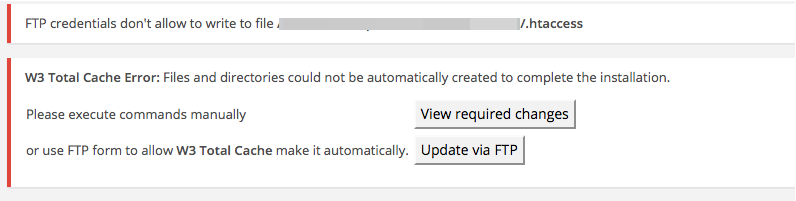

Несколько дней назад я начал получать странную ошибку в плагине w3tc, и он просил меня обновить через FTP, как вы можете видеть ниже:

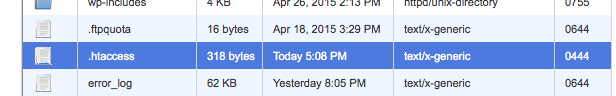

Я обнаружил, что права доступа для htaccess были изменены на 444

Сколько бы раз я не пытался изменить их вручную, они становятся 444 через некоторое время (примерно через 30 секунд или если я что-то делаю в панели управления WordPress)

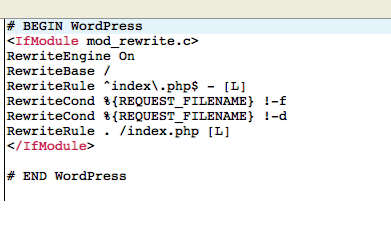

На некоторое время мне удается переписать правила, но затем файл возвращается к тому, что вы видите ниже:

У меня shared хостинг от Hostgator.

Есть ли способ побороть эту проблему?

Редактирование: Я также пробовал добавлять данные FTP в мой wp-config. Не помогло

Ваш сайт, скорее всего, взломали. На моем сайте была инфекция Darkleech, которая внедрила вредоносный код в файл wp-includes/nav-menu.php, из-за чего .htaccess сбрасывался в режим 444 при каждой загрузке страницы.

Я рекомендую установить плагин Sucuri и позволить ему восстановить все поврежденные файлы. Если ваш сайт был взломан, используйте вкладку "Post-Hack" для сброса плагинов, паролей и ключей. Также проверьте, не был ли создан другой пользователь с правами администратора. Вкладка "Hardening" поможет максимально усилить защиту. Дополнительно можно установить Wordfence для повышения безопасности.

Если после внесения изменений проблема возвращается, скорее всего, произошло проникновение на уровне сервера, и тогда необходимо обратиться к хостинг-провайдеру для устранения заражения.

@David, ты прав насчёт файла wp-includes/nav-menu.php. Я нашёл и удалил его там, но это не помогло.

После нескольких недель исследований я наткнулся на эту статью об удалении бэкдора в WordPress, выполнил шаги и вуаля — проблема была решена. Я также связался с хостинг-провайдером, и они помогли усилить безопасность моего WordPress.

Вот некоторые шаги из упомянутой выше статьи, которые я выполнил, чтобы избавиться от этого бэкдора:

- Как можно быстрее переведите сайт в оффлайн и измените права доступа к папке сайта на 600

- Переименуйте папку сайта (public_html или имя вашего домена) во что-то другое и создайте новую папку с оригинальным именем. Поместите в неё файл с названием .maintenance — это переведёт сайт в режим техобслуживания. Вы можете использовать любой HTML-код в файле .maintenance.

- Скачайте WordPress. Убедитесь, что загружаете подходящую версию. Версию текущей установки WordPress можно узнать, посмотрев номер версии в файле /readme.html (не рекомендуется оставлять этот файл).

Удалите следующие директории:

wp-includesиwp-admin, затем замените их папками из только что скачанной версии WordPress. Это очистит основные файлы. Важно именно удалить эти папки, а не объединить их, так как объединение не избавит от файлов, не входящих в ядро WordPress.В корневой директории удалите все файлы, кроме wp-config.php.

- Замените их файлами из свежей загрузки WordPress.

- Переименуйте оригинальную папку обратно в её исходное имя.

Теперь я использую плагин WordPress String Locator для быстрой проверки установки WordPress на наличие вредоносных функций, упомянутых в этой статье.

Также я использую Wordfence, Sucuri и Cloudflare для дополнительных уровней защиты.

Надеюсь, это поможет тем, кто столкнулся с подобной проблемой.

Ресурсы: http://oziti.com.au/case-study/wp-security-removing-wordpress-backdoor

Я считаю, что все эти шаги Sucuri может эффективно выполнить за вас одним нажатием кнопки.

David

David

@David и как ты это сделаешь, если у тебя нет доступа к админке WordPress? :P

Rodrigo D'Agostino

Rodrigo D'Agostino